Sommaire

À l'ère numérique, la sécurité des smartphones est devenue un enjeu majeur pour les utilisateurs soucieux de protéger leurs données personnelles. Dans un monde où la technologie évolue à grande vitesse, il est indispensable de connaître les méthodes avancées pour sécuriser son appareil mobile. Ce billet de blog se propose de vous guider à travers les dernières stratégies de protection et les bonnes pratiques à adopter en 2023 pour garder vos informations confidentielles à l'abri des regards indiscrets.

Les bases de la sécurité mobile

Protéger les données personnelles sur les smartphones est devenu indispensable dans un monde où les cybermenaces sont omniprésentes. L'une des pratiques fondamentales en matière de sécurité est la mise à jour système et des applications. Ces mises à jour contiennent souvent des correctifs pour combler les failles de sécurité récemment découvertes. Il est recommandé de les effectuer dès leur disponibilité pour renforcer la protection de l'appareil.

Parallèlement, l'adoption de mots de passe forts et uniques pour chaque service utilisé est une autre mesure préventive incontournable. En effet, des mots de passe complexes, comprenant une combinaison de lettres, chiffres et symboles, constituent une barrière difficilement franchissable pour les personnes malveillantes. Pour renforcer davantage la sécurité, la double authentification s'impose comme une norme. Avec cette méthode, même si un mot de passe est compromis, l'accès non autorisé est entravé par la nécessité de valider l'identité par un second facteur, comme un code reçu par SMS ou une application dédiée.

Concernant la connectivité, la sécurité Wi-Fi est primordiale. Il est préférable d'être vigilant lors de la connexion à des réseaux Wi-Fi publics, ces derniers pouvant être des vecteurs d'attaques si le réseau n'est pas sécurisé. L'utilisation d'un VPN (Virtual Private Network) est conseillée pour chiffrer les données et prévenir les interceptions malintentionnées. Enfin, le cryptage des données sur le smartphone ajoute une couche supplémentaire de sécurité, rendant les informations inaccessibles même en cas de vol physique de l'appareil.

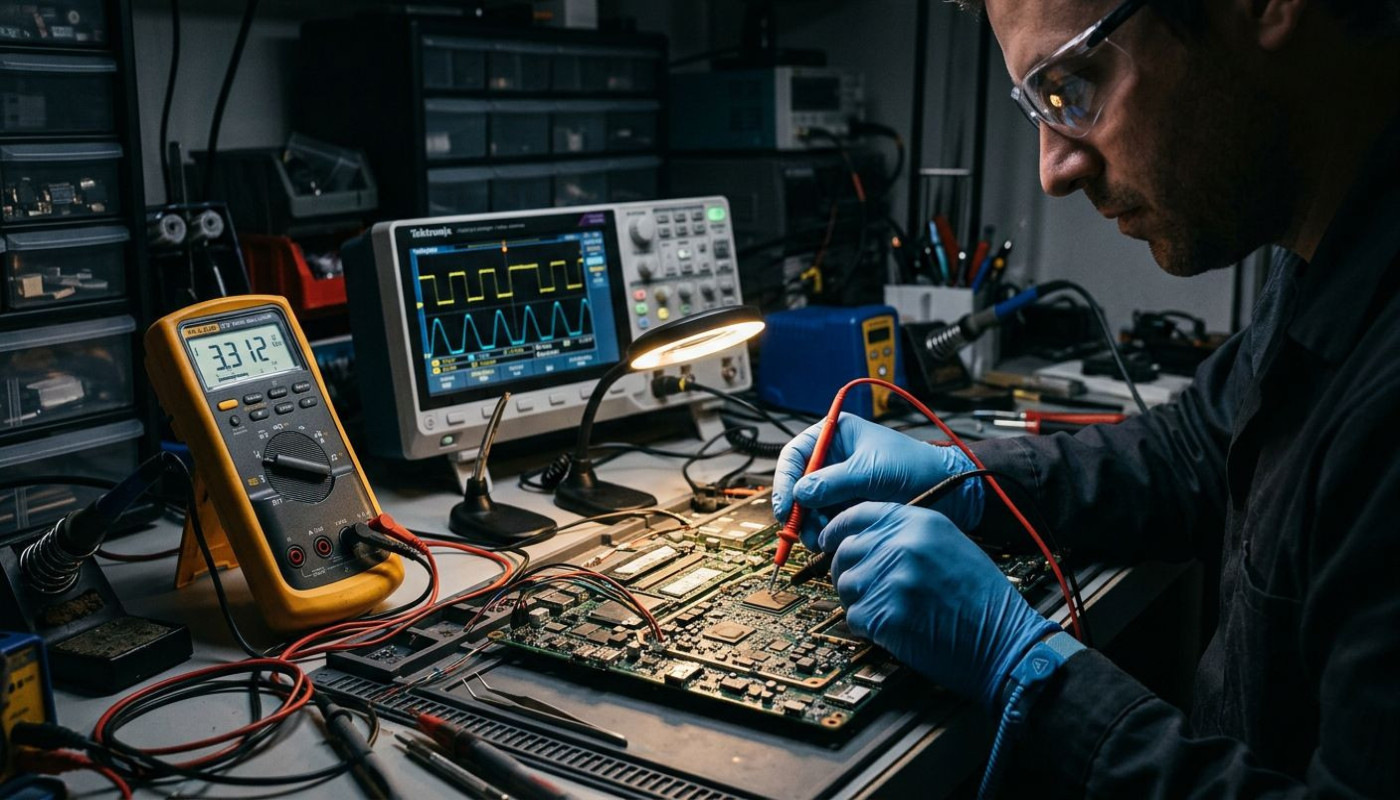

Protection avancée contre les logiciels malveillants

La sécurité des smartphones est mise à rude épreuve avec l'évolution constante des menaces numériques. Les solutions de sécurité dédiées jouent un rôle prépondérant dans la détection et le blocage des logiciels malveillants, ces programmes nuisibles conçus pour infiltrer et endommager les dispositifs mobiles. La protection antivirus pour smartphones doit s'adapter aux types de menaces spécifiques à ces appareils, comme les ransomwares, spywares ou encore le phishing, qui visent à dérober informations personnelles et coordonnées bancaires.

Les techniques d'analyse comportementale constituent une avancée significative dans la guerre contre les virus. Contrairement aux méthodes traditionnelles basées uniquement sur les signatures de virus, l'analyse comportementale surveille activement le comportement des applications et détecte les anomalies pouvant indiquer une infection, même pour des menaces jusqu'alors inconnues. Ainsi, la capacité à détecter des virus inédits est grandement améliorée, renforçant la sécurité mobile avancée.

Un spécialiste en sécurité informatique pourrait approfondir sur l'intégration du "sandboxing", une technique technique permettant d'isoler les applications dans un environnement sécurisé pour observer leur comportement sans risquer de compromettre l'ensemble du système. Ce processus est un atout indéniable dans la prévention des infections par des logiciels malveillants, car il permet d'exécuter, d'analyser et de contenir les menaces potentielles avant qu'elles ne puissent causer du tort.

Gestion des permissions des applications

La gestion des permissions est un pivot de la confidentialité des données sur les smartphones. Il est primordial de s'assurer que les applications mobiles installées sur votre appareil ne disposent que des autorisations strictement nécessaires à leur fonctionnement. Cette approche, connue sous le nom de principe de moindre privilège, limite l'accès sensibles aux informations personnelles et réduit ainsi les risques de mésusage ou de fuite de données. Il est recommandé de réviser périodiquement les permissions accordées pour s'assurer qu'aucune application n'outrepasse ses besoins réels en accédant à des informations qu'elle ne devrait pas. En définitive, sécuriser informations sur votre smartphone dépend en grande partie de la vigilance que vous portez à la gestion des permissions accordées à vos applications.

Vers une authentification biométrique sécurisée

La sécurisation des smartphones est devenue une préoccupation majeure de nos jours, surtout lorsque l'on considère la quantité de données personnelles qu'ils contiennent. Au cœur de cette sécurisation, l'authentification biométrique s'est imposée comme une méthode à la fois pratique et fiable. Les dernières avancées technologiques ont significativement amélioré la précision et la sécurité des différentes formes de biométrie. Qu'il s'agisse de l'empreinte digitale, de la reconnaissance faciale ou encore de la reconnaissance de l'iris, ces systèmes sont en constante évolution pour offrir une meilleure protection contre les accès non autorisés.

La fiabilité de la biométrie en tant que méthode de sécurisation repose sur son caractère unique à chaque individu. Les algorithmes de reconnaissance sont devenus extrêmement sophistiqués, réduisant ainsi les risques de faux positifs ou de contournement de la sécurité. En intégrant l'authentification multifacteur, qui combine plusieurs méthodes de vérification, la sécurisation des smartphones atteint un niveau de robustesse inédit. Un smartphone peut exiger non seulement une empreinte digitale, mais aussi une reconnaissance faciale, voire une confirmation par code PIN ou mot de passe, pour un accès complet à l'appareil. Cette approche multicouche assure une défense optimale des données des utilisateurs. Un ingénieur en sécurité biométrique pourrait attester que ces progrès technologiques sont indispensables pour s'adapter aux menaces sans cesse croissantes dans le domaine de la cybersécurité.

Sécuriser les données en cas de perte ou de vol

La perte d'un smartphone ou son vol représente une menace sérieuse pour la sécurité des données personnelles. L'activation des fonctions de gestion à distance des appareils est impérative pour minimiser les risques associés à ces événements indésirables. La fonctionnalité de localisation à distance permet de suivre la position géographique de l'appareil égaré, fournissant ainsi une chance de le récupérer. Outre la localisation, le verrouillage à distance s'avère indispensable pour empêcher l'accès non autorisé aux informations confidentielles. En cas de vol de téléphone, cette mesure empêche le voleur d'utiliser l'appareil ou d'accéder à ses données.

En dernier ressort, si la récupération du smartphone s'avère impossible, l'effacement des données à distance constitue une mesure de sécurité vitale. Elle permet de supprimer l'intégralité des informations sensibles stockées sur l'appareil, protégeant ainsi votre identité et vos données privées. Il est recommandé de se familiariser avec ces options de sécurité avancées et de les configurer préventivement pour garantir une réaction rapide en cas de perte smartphone ou de vol de téléphone. Les experts en protection des données personnelles soulignent l'importance de ces pratiques pour la sauvegarde de notre vie numérique.

Sur le même sujet